Презентация - Урок-игра «Безопасность в Интернете»

Нужно больше вариантов? Смотреть похожие Нажмите для полного просмотра

|

Распечатать

- Уникальность: 81%

- Слайдов: 30

- Просмотров: 3700

- Скачиваний: 1570

- Размер: 0.89 MB

- Онлайн: Да

- Формат: ppt / pptx

Примеры похожих презентаций

Всероссийский урок безопасности школьников в сети Интернет

Всероссийский урок безопасности школьников в сети Интернет Игра MEMO на уроках английского языка

Игра MEMO на уроках английского языка Техника безопасности на уроках физической культуры

Техника безопасности на уроках физической культуры Урок-игра по математике в 5 классе «Космическое путешествие»

Урок-игра по математике в 5 классе «Космическое путешествие» Урок-игра «Рыбы, земноводные и пресмыкающиеся»

Урок-игра «Рыбы, земноводные и пресмыкающиеся» Урок-игра «Законы Ньютона»

Урок-игра «Законы Ньютона» Внеклассное мероприятие по информатике «Безопасность в интернете»

Внеклассное мероприятие по информатике «Безопасность в интернете»

Слайды и текст этой онлайн презентации

Слайд 1

Безопасность в Интернете

Урок-игра

Урок-игра

Слайд 2

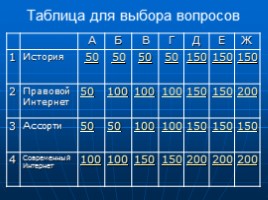

А Б В Г Д Е Ж

1 История 50 50 50 50 150 150 150

2 Правовой Интернет 50 100 100 100 150 150 200

3 Ассорти 50 50 100 100 150 150 150

4 Современный Интернет 100 100 150 150 200 200 200

Таблица для выбора вопросов

1 История 50 50 50 50 150 150 150

2 Правовой Интернет 50 100 100 100 150 150 200

3 Ассорти 50 50 100 100 150 150 150

4 Современный Интернет 100 100 150 150 200 200 200

Таблица для выбора вопросов

Слайд 3

А1. Для чего создавался Интернет?

Министерство обороны США в разгар холодной войны пожелало иметь сеть, которая могла бы пережить даже ядерную войну. В то время все военные телекоммуникации базировались на общественной телефонной сети, которая была сочтена слишком уязвимой

Раздел «История»

50

Вернуться к таблице

Министерство обороны США в разгар холодной войны пожелало иметь сеть, которая могла бы пережить даже ядерную войну. В то время все военные телекоммуникации базировались на общественной телефонной сети, которая была сочтена слишком уязвимой

Раздел «История»

50

Вернуться к таблице

Слайд 4

Б1.Как появились первые компьютерные вирусы?

Это были ошибки в программах, приводивших к тому, что программы копировали сами себя, засоряя жесткий диск компьютеров, что снижало их продуктивность, однако считается, что в большинстве случаев вирусы сознательно создавались для разрушения.

Раздел «История»

50

Вернуться к таблице

Это были ошибки в программах, приводивших к тому, что программы копировали сами себя, засоряя жесткий диск компьютеров, что снижало их продуктивность, однако считается, что в большинстве случаев вирусы сознательно создавались для разрушения.

Раздел «История»

50

Вернуться к таблице

Слайд 5

В1.Назовите, кто стоял у истоков Интернета?

Пол Бэрен (Paul Baran) был первым, кто предложил создать распределенную сеть на основе коммутации пакетов. Ларри Робертс (Larry Roberts) — директор ARPA, ответственный за начало развития компьютерных сетей. Дж. Ликлайдер (J.C.R. Licklider) - первый документально описал социальное взаимодействие, которое станет возможным благодаря Сети. Иван Сазерленд (Ivan Sutherland), Боб Тейлор (Bob Taylor) - сотрудники DARPA, исследователи сетевой концепции. Леонард Клейнрок - опубликовал первую статью по теории пакетной коммутации.

Раздел «История»

50

Вернуться к таблице

Пол Бэрен (Paul Baran) был первым, кто предложил создать распределенную сеть на основе коммутации пакетов. Ларри Робертс (Larry Roberts) — директор ARPA, ответственный за начало развития компьютерных сетей. Дж. Ликлайдер (J.C.R. Licklider) - первый документально описал социальное взаимодействие, которое станет возможным благодаря Сети. Иван Сазерленд (Ivan Sutherland), Боб Тейлор (Bob Taylor) - сотрудники DARPA, исследователи сетевой концепции. Леонард Клейнрок - опубликовал первую статью по теории пакетной коммутации.

Раздел «История»

50

Вернуться к таблице

Слайд 6

Г1.Что такое Интернет?

Интерне́т— всемирная система объединённых компьютерных сетей, построенная на базе IP и маршрутизации IP-пакетов. Интернет образует глобальное информационное пространство, служит физической основой для Всемирной паутины (World Wide Web, WWW) и множества других систем (протоколов) передачи данных.

Раздел «История»

50

Вернуться к таблице

Интерне́т— всемирная система объединённых компьютерных сетей, построенная на базе IP и маршрутизации IP-пакетов. Интернет образует глобальное информационное пространство, служит физической основой для Всемирной паутины (World Wide Web, WWW) и множества других систем (протоколов) передачи данных.

Раздел «История»

50

Вернуться к таблице

Слайд 7

Д1.Назовите первую вирусную программу

Вирус назывался Pervading Animal и заразил только один компьютер - на котором и был создан.

Раздел «История»

150

Вернуться к таблице

Вирус назывался Pervading Animal и заразил только один компьютер - на котором и был создан.

Раздел «История»

150

Вернуться к таблице

Слайд 8

Е1.Где располагались первые компьютеры, соединенные в сеть?

В декабре 1969 года удалось запустить экспериментальную сеть, состоящую из четырех узлов, расположенных в Калифорнийском университете в Лос-Анджелесе (UCLA), Калифорнийском университете в Санта-Барбаре (UCSB), Исследовательском институте Стэнфорда (SRI, Stanford Research Institute) и университете штата Юта. Были выбраны эти четыре университета, поскольку у них был большой опыт общения с агентством ARPA.

Раздел «История»

150

Вернуться к таблице

В декабре 1969 года удалось запустить экспериментальную сеть, состоящую из четырех узлов, расположенных в Калифорнийском университете в Лос-Анджелесе (UCLA), Калифорнийском университете в Санта-Барбаре (UCSB), Исследовательском институте Стэнфорда (SRI, Stanford Research Institute) и университете штата Юта. Были выбраны эти четыре университета, поскольку у них был большой опыт общения с агентством ARPA.

Раздел «История»

150

Вернуться к таблице

Слайд 9

Ж1.Назовите, кто придумал первые компьютерные вирусы?

Боб Томас в 1971 году написал программу, которую назвал «Ползуном». В 1980 году двое сотрудников компании xerox, решили создать программу, которую по аналогии с упоминавшимся в романе Браннера «Оседлавший Взрывную Волну» детищем программиста-бунтаря назвали «Червем». «Червь» Иона Хеппа и Джона Шока должен был нести положительную миссию: по замыслу разработчиков, перемещаясь между подключенными к сети компьютерами. Боб Морриссон в 1970-х годах создал «боевую программу» («полиморф»), которая оказалась непобедимой: код состоял всего лишь из 30 строк, однако этот крошечный файл не просто атаковал соперников: он анализировал методы их защиты и, соответствующим образом видоизменяясь, уничтожал файл противника «изнутри», выбирая стратегию атаки исходя из его логической структуры. Роберт Морриссон (старший сын Боба Морриссона) в 1988 году заложил в код «Червя» алгоритмы, сдерживающие его распространение, никаких модулей, разрушающих файловую систему атакованных компьютеров, также задумано не было,благодаря закравшейся в исходный код ошибке «Червь» начал бесконтрольно размножаться, блокируя нормальную работу вычислительных систем, и вскоре вырвался на просторы Интернета.

Раздел «История»

150

Вернуться к таблице

Боб Томас в 1971 году написал программу, которую назвал «Ползуном». В 1980 году двое сотрудников компании xerox, решили создать программу, которую по аналогии с упоминавшимся в романе Браннера «Оседлавший Взрывную Волну» детищем программиста-бунтаря назвали «Червем». «Червь» Иона Хеппа и Джона Шока должен был нести положительную миссию: по замыслу разработчиков, перемещаясь между подключенными к сети компьютерами. Боб Морриссон в 1970-х годах создал «боевую программу» («полиморф»), которая оказалась непобедимой: код состоял всего лишь из 30 строк, однако этот крошечный файл не просто атаковал соперников: он анализировал методы их защиты и, соответствующим образом видоизменяясь, уничтожал файл противника «изнутри», выбирая стратегию атаки исходя из его логической структуры. Роберт Морриссон (старший сын Боба Морриссона) в 1988 году заложил в код «Червя» алгоритмы, сдерживающие его распространение, никаких модулей, разрушающих файловую систему атакованных компьютеров, также задумано не было,благодаря закравшейся в исходный код ошибке «Червь» начал бесконтрольно размножаться, блокируя нормальную работу вычислительных систем, и вскоре вырвался на просторы Интернета.

Раздел «История»

150

Вернуться к таблице

Слайд 10

А2.Как выглядит значок авторских прав?

Раздел «Правовой Интернет»

50

Вернуться к таблице

Раздел «Правовой Интернет»

50

Вернуться к таблице

Слайд 11

Б2.Какие правила Интернет-безопасности и интернет этике для детей и подростков существуют?

Никогда не давайте частной информации о себе (фамилию, номер телефона, адрес, номер школы) без разрешения родителей. Если кто-либо говорит вам, присылает вам, или вы сами обнаружили в сети что-либо смущающее вас, не старайтесь разобраться в этом самостоятельно. Обратитесь к родителям или учителям - они знают, что надо делать. Встреча в реальной жизни со знакомыми по Интернет-общению не является очень хорошей идеей, поскольку люди могут быть разными в электронном общении и при реальной встрече. Если вы все же хотите встретиться с ними, сообщите об этом родителям, и пусть они пойдут на первую встречу вместе с вами. Не открывайте письма электронной почты, файлы или Web-страницы, полученные от людей, которых вы реально не знаете или не доверяете им. Никому не давайте свой пароль, за исключением взрослых вашей семьи. Всегда придерживайтесь семейных правил Интернет-безопасности: они разработаны для того, чтобы вы чувствовали себя комфортно и безопасно в сети. Никогда не делайте того, что может стоить денег вашей семье, кроме случаев, когда рядом с вами родители. Всегда будьте вежливыми в электронной переписке, и ваши корреспонденты будут вежливыми с вами. В электронных письмах не применяйте текст, набранный в ВЕРХНЕМ РЕГИСТРЕ - это воспринимается в сети как крик, и может расстроить вашего собеседника. Не присылайте в письме информацию большого объема (картинки, фотографии и т.п.) без предварительной договоренности с вашим собеседником. Не рассылайте писем с какой-либо информацией незнакомым людям без их просьбы - это воспринимается как "спам", и обычно досаждает пользователям сети. Всегда ведите себя в сети так, как бы вы хотели, чтобы вели себя с вами!

Раздел «Правовой Интернет»

100

Вернуться к таблице

Никогда не давайте частной информации о себе (фамилию, номер телефона, адрес, номер школы) без разрешения родителей. Если кто-либо говорит вам, присылает вам, или вы сами обнаружили в сети что-либо смущающее вас, не старайтесь разобраться в этом самостоятельно. Обратитесь к родителям или учителям - они знают, что надо делать. Встреча в реальной жизни со знакомыми по Интернет-общению не является очень хорошей идеей, поскольку люди могут быть разными в электронном общении и при реальной встрече. Если вы все же хотите встретиться с ними, сообщите об этом родителям, и пусть они пойдут на первую встречу вместе с вами. Не открывайте письма электронной почты, файлы или Web-страницы, полученные от людей, которых вы реально не знаете или не доверяете им. Никому не давайте свой пароль, за исключением взрослых вашей семьи. Всегда придерживайтесь семейных правил Интернет-безопасности: они разработаны для того, чтобы вы чувствовали себя комфортно и безопасно в сети. Никогда не делайте того, что может стоить денег вашей семье, кроме случаев, когда рядом с вами родители. Всегда будьте вежливыми в электронной переписке, и ваши корреспонденты будут вежливыми с вами. В электронных письмах не применяйте текст, набранный в ВЕРХНЕМ РЕГИСТРЕ - это воспринимается в сети как крик, и может расстроить вашего собеседника. Не присылайте в письме информацию большого объема (картинки, фотографии и т.п.) без предварительной договоренности с вашим собеседником. Не рассылайте писем с какой-либо информацией незнакомым людям без их просьбы - это воспринимается как "спам", и обычно досаждает пользователям сети. Всегда ведите себя в сети так, как бы вы хотели, чтобы вели себя с вами!

Раздел «Правовой Интернет»

100

Вернуться к таблице

Слайд 12

В2.Что такое антивирус?

Антивирусы - это специальные программы для защиты компьютера от различных вредоносных программ, к которым относятся вирусы, трояны, шпионские утилиты, и другие. Очень часто, компьютер может быть заражен просто при просмотре сайтов, поэтому, выходить в сеть без надежного антивируса уже довольно опасно.

Раздел «Правовой Интернет»

100

Вернуться к таблице

Антивирусы - это специальные программы для защиты компьютера от различных вредоносных программ, к которым относятся вирусы, трояны, шпионские утилиты, и другие. Очень часто, компьютер может быть заражен просто при просмотре сайтов, поэтому, выходить в сеть без надежного антивируса уже довольно опасно.

Раздел «Правовой Интернет»

100

Вернуться к таблице

Слайд 13

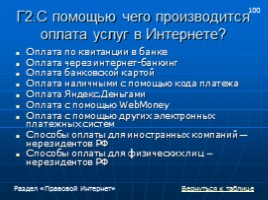

Г2.С помощью чего производится оплата услуг в Интернете?

Оплата по квитанции в банке Оплата через интернет-банкинг Оплата банковской картой Оплата наличными с помощью кода платежа Оплата Яндекс.Деньгами Оплата с помощью WebMoney Оплата с помощью других электронных платежных систем Способы оплаты для иностранных компаний — нерезидентов РФ Способы оплаты для физических лиц – нерезидентов РФ

Раздел «Правовой Интернет»

100

Вернуться к таблице

Оплата по квитанции в банке Оплата через интернет-банкинг Оплата банковской картой Оплата наличными с помощью кода платежа Оплата Яндекс.Деньгами Оплата с помощью WebMoney Оплата с помощью других электронных платежных систем Способы оплаты для иностранных компаний — нерезидентов РФ Способы оплаты для физических лиц – нерезидентов РФ

Раздел «Правовой Интернет»

100

Вернуться к таблице

Слайд 14

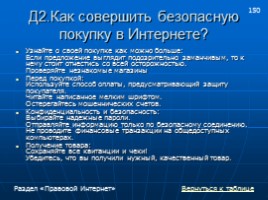

Д2.Как совершить безопасную покупку в Интернете?

Узнайте о своей покупке как можно больше: Если предложение выглядит подозрительно заманчивым, то к нему стоит отнестись со всей осторожностью. Проверяйте незнакомые магазины Перед покупкой: Используйте способ оплаты, предусматривающий защиту покупателя. Читайте написанное мелким шрифтом. Остерегайтесь мошеннических счетов. Конфиденциальность и безопасность: Выбирайте надежные пароли. Отправляйте информацию только по безопасному соединению. Не проводите финансовые транзакции на общедоступных компьютерах. Получение товара: Сохраняйте все квитанции и чеки! Убедитесь, что вы получили нужный, качественный товар.

Раздел «Правовой Интернет»

150

Вернуться к таблице

Узнайте о своей покупке как можно больше: Если предложение выглядит подозрительно заманчивым, то к нему стоит отнестись со всей осторожностью. Проверяйте незнакомые магазины Перед покупкой: Используйте способ оплаты, предусматривающий защиту покупателя. Читайте написанное мелким шрифтом. Остерегайтесь мошеннических счетов. Конфиденциальность и безопасность: Выбирайте надежные пароли. Отправляйте информацию только по безопасному соединению. Не проводите финансовые транзакции на общедоступных компьютерах. Получение товара: Сохраняйте все квитанции и чеки! Убедитесь, что вы получили нужный, качественный товар.

Раздел «Правовой Интернет»

150

Вернуться к таблице

Слайд 15

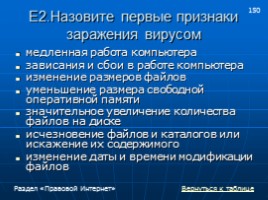

Е2.Назовите первые признаки заражения вирусом

медленная работа компьютера зависания и сбои в работе компьютера изменение размеров файлов уменьшение размера свободной оперативной памяти значительное увеличение количества файлов на диске исчезновение файлов и каталогов или искажение их содержимого изменение даты и времени модификации файлов

Раздел «Правовой Интернет»

150

Вернуться к таблице

медленная работа компьютера зависания и сбои в работе компьютера изменение размеров файлов уменьшение размера свободной оперативной памяти значительное увеличение количества файлов на диске исчезновение файлов и каталогов или искажение их содержимого изменение даты и времени модификации файлов

Раздел «Правовой Интернет»

150

Вернуться к таблице

Слайд 16

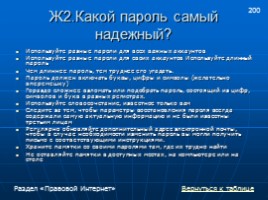

Ж2.Какой пароль самый надежный?

Используйте разные пароли для всех важных аккаунтов Используйте разные пароли для своих аккаунтов Используйте длинный пароль Чем длиннее пароль, тем труднее его угадать. Пароль должен включать буквы, цифры и символы (желательно вперемешку) Гораздо сложнее взломать или подобрать пароль, состоящий из цифр, символов и букв в разных регистрах. Используйте словосочетание, известное только вам Следите за тем, чтобы параметры восстановления пароля всегда содержали самую актуальную информацию и не были известны третьим лицам Регулярно обновляйте дополнительный адрес электронной почты, чтобы в случае необходимости изменить пароль вы могли получить письмо с соответствующими инструкциями. Храните памятки со своими паролями там, где их трудно найти Не оставляйте памятки в доступных местах, на компьютере или на столе

Раздел «Правовой Интернет»

200

Вернуться к таблице

Используйте разные пароли для всех важных аккаунтов Используйте разные пароли для своих аккаунтов Используйте длинный пароль Чем длиннее пароль, тем труднее его угадать. Пароль должен включать буквы, цифры и символы (желательно вперемешку) Гораздо сложнее взломать или подобрать пароль, состоящий из цифр, символов и букв в разных регистрах. Используйте словосочетание, известное только вам Следите за тем, чтобы параметры восстановления пароля всегда содержали самую актуальную информацию и не были известны третьим лицам Регулярно обновляйте дополнительный адрес электронной почты, чтобы в случае необходимости изменить пароль вы могли получить письмо с соответствующими инструкциями. Храните памятки со своими паролями там, где их трудно найти Не оставляйте памятки в доступных местах, на компьютере или на столе

Раздел «Правовой Интернет»

200

Вернуться к таблице

Слайд 17

А3.Что такое фишинг?

Фи́шинг — вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям.

Раздел «Ассорти»

50

Вернуться к таблице

Фи́шинг — вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям.

Раздел «Ассорти»

50

Вернуться к таблице

Слайд 18

Б3.Что такое комьютерный вирус?

Компьютерные программы, которые могут самостоятельно копировать свои файлы и заражать компьютер.

Раздел «Ассорти»

50

Вернуться к таблице

Компьютерные программы, которые могут самостоятельно копировать свои файлы и заражать компьютер.

Раздел «Ассорти»

50

Вернуться к таблице

Слайд 19

В3.Кто самый знаменитый хакер?

Кевин Митник. Он взломал компьютерные системы нескольких важных организаций, включая такие крупные компании, как «Моторола», «Сан Майкросистемс» и компьютерный центр Пентагона. Был арестован 16 сентября 1996 года.

Раздел «Ассорти»

100

Вернуться к таблице

Кевин Митник. Он взломал компьютерные системы нескольких важных организаций, включая такие крупные компании, как «Моторола», «Сан Майкросистемс» и компьютерный центр Пентагона. Был арестован 16 сентября 1996 года.

Раздел «Ассорти»

100

Вернуться к таблице

Слайд 20

Г3.Почему Троянскую программу так назвали?

Троянский конь(троянская программа) - это программа, которая предоставляет посторонним доступ к компьютеру для совершения каких-либо действий на месте назначения без предупреждения самого владельца компьютера либо высылает по определенному адресу собранную информацию. При этом она, как правило, выдает себя за что-нибудь мирное и чрезвычайно полезное. Очень часто трояны попадают на компьютер вместе с полезными программами или популярными утилитами, маскируясь под них. (Название связано с историей о троянском коне)

Раздел «Ассорти»

100

Вернуться к таблице

Троянский конь(троянская программа) - это программа, которая предоставляет посторонним доступ к компьютеру для совершения каких-либо действий на месте назначения без предупреждения самого владельца компьютера либо высылает по определенному адресу собранную информацию. При этом она, как правило, выдает себя за что-нибудь мирное и чрезвычайно полезное. Очень часто трояны попадают на компьютер вместе с полезными программами или популярными утилитами, маскируясь под них. (Название связано с историей о троянском коне)

Раздел «Ассорти»

100

Вернуться к таблице

Слайд 21

Д3.Кто такой хакер и чем он отличается от кракера?

Ничем не отличатся. Хакер – это высококлассный программист, который не только умеет создавать свои программы, но и вскрывать, взламывать и воровать чужие.

Раздел «Ассорти»

150

Вернуться к таблице

Ничем не отличатся. Хакер – это высококлассный программист, который не только умеет создавать свои программы, но и вскрывать, взламывать и воровать чужие.

Раздел «Ассорти»

150

Вернуться к таблице

Слайд 22

Е3.Что такое аккаунт?

Учётная запись — запись, содержащая сведения, которые пользователь сообщает о себе некоторой компьютерной системе.

Раздел «Ассорти»

150

Вернуться к таблице

Учётная запись — запись, содержащая сведения, которые пользователь сообщает о себе некоторой компьютерной системе.

Раздел «Ассорти»

150

Вернуться к таблице

Слайд 23

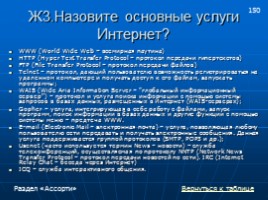

Ж3.Назовите основные услуги Интернет?

WWW (World Wide Web – всемирная паутина) HTTP (Hyper Text Transfer Protocol – протокол передачи гипертекстов) FTP (File Transfer Protocol – протокол передачи файлов) Telnet – протокол, дающий пользователю возможность регистрироваться на удаленном компьютере и получать доступ к его файлам, запускать программы; WAIS (Wide Aria Information Server – "глобальный информационный сервер") – протокол и услуга поиска информации с помощью системы запросов в базах данных, размещенных в Интернет (WAIS-серверах); Gopher – услуга, интегрирующая в себе работу с файлами, запуск программ, поиск информации в базах данных и другие функции с помощью системы меню – предтеча WWW. E-mail (Electronic Mail – электронная почта) – услуга, позволяющая любому пользователю сети передавать и получать электронные сообщения. Данная услуга поддерживается группой протоколов (SMTP, POP3 и др.); Usenet (часто используется термин News – новости) – служба телеконференций, осуществляемая по протоколу NNTP (Network News Transfer Protocol – протокол передачи новостей по сети). IRC (Internet Relay Chat – беседа через Интернет) ICQ – служба интерактивного общения.

Раздел «Ассорти»

150

Вернуться к таблице

WWW (World Wide Web – всемирная паутина) HTTP (Hyper Text Transfer Protocol – протокол передачи гипертекстов) FTP (File Transfer Protocol – протокол передачи файлов) Telnet – протокол, дающий пользователю возможность регистрироваться на удаленном компьютере и получать доступ к его файлам, запускать программы; WAIS (Wide Aria Information Server – "глобальный информационный сервер") – протокол и услуга поиска информации с помощью системы запросов в базах данных, размещенных в Интернет (WAIS-серверах); Gopher – услуга, интегрирующая в себе работу с файлами, запуск программ, поиск информации в базах данных и другие функции с помощью системы меню – предтеча WWW. E-mail (Electronic Mail – электронная почта) – услуга, позволяющая любому пользователю сети передавать и получать электронные сообщения. Данная услуга поддерживается группой протоколов (SMTP, POP3 и др.); Usenet (часто используется термин News – новости) – служба телеконференций, осуществляемая по протоколу NNTP (Network News Transfer Protocol – протокол передачи новостей по сети). IRC (Internet Relay Chat – беседа через Интернет) ICQ – служба интерактивного общения.

Раздел «Ассорти»

150

Вернуться к таблице

Слайд 24

А4.Назовите несколько популярных программ для защиты от вирусов

Антивирус Касперского, Avast!, Dr. Web и другие

Раздел «Современный Интернет»

100

Вернуться к таблице

Антивирус Касперского, Avast!, Dr. Web и другие

Раздел «Современный Интернет»

100

Вернуться к таблице

Слайд 25

Б4.Назовите первые правила для защиты от мошенничества в Интернет.

никогда не осуществляйте покупок через Интернет, особенно с использованием кредитных карточек (это излюбленное лакомство для многих хакеров); никогда и ни где не вводите каких-либо настоящих данных о себе (ФИО, адрес, E-Mail и т.д.) - все данные должны быть вымышленными!

Раздел «Современный Интернет»

100

Вернуться к таблице

никогда не осуществляйте покупок через Интернет, особенно с использованием кредитных карточек (это излюбленное лакомство для многих хакеров); никогда и ни где не вводите каких-либо настоящих данных о себе (ФИО, адрес, E-Mail и т.д.) - все данные должны быть вымышленными!

Раздел «Современный Интернет»

100

Вернуться к таблице

Слайд 26

В4.Что такое FTP-сервис?

File Transfer Protocol – протокол передачи файлов – предоставляет доступ к файловым системам и выполняет передачу файлов в сети.

Раздел «Современный Интернет»

150

Вернуться к таблице

File Transfer Protocol – протокол передачи файлов – предоставляет доступ к файловым системам и выполняет передачу файлов в сети.

Раздел «Современный Интернет»

150

Вернуться к таблице

Слайд 27

Г4.Что такое WWW?

World Wide Web – всемирная паутина – система гипетекстовых страниц, расположенная на серверах.

Раздел «Современный Интернет»

150

Вернуться к таблице

World Wide Web – всемирная паутина – система гипетекстовых страниц, расположенная на серверах.

Раздел «Современный Интернет»

150

Вернуться к таблице

Слайд 28

Д4.Что называют в Интернете «Пауком»?

«Пауком» называют Web-робот (Информационно-поисковая система) – это программа, которая, получив запрос пользователя, систематически исследует WWW, находя документы и оценивая их соответствие запросу, и возвращает пользователю список найденных документов, расположив их по степени близости к запросу.

Раздел «Современный Интернет»

200

Вернуться к таблице

«Пауком» называют Web-робот (Информационно-поисковая система) – это программа, которая, получив запрос пользователя, систематически исследует WWW, находя документы и оценивая их соответствие запросу, и возвращает пользователю список найденных документов, расположив их по степени близости к запросу.

Раздел «Современный Интернет»

200

Вернуться к таблице

Слайд 29

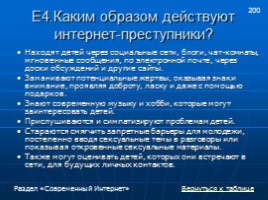

Е4.Каким образом действуют интернет-преступники?

Находят детей через социальные сети, блоги, чат-комнаты, мгновенные сообщения, по электронной почте, через доски обсуждений и другие сайты. Заманивают потенциальные жертвы, оказывая знаки внимание, проявляя доброту, ласку и даже с помощью подарков. Знают современную музыку и хобби, которые могут заинтересовать детей. Прислушиваются и симпатизируют проблемам детей. Стараются смягчить запретные барьеры для молодежи, постепенно вводя сексуальные темы в разговоры или показывая откровенные сексуальные материалы. Также могут оценивать детей, которых они встречают в сети, для будущих личных контактов.

Раздел «Современный Интернет»

200

Вернуться к таблице

Находят детей через социальные сети, блоги, чат-комнаты, мгновенные сообщения, по электронной почте, через доски обсуждений и другие сайты. Заманивают потенциальные жертвы, оказывая знаки внимание, проявляя доброту, ласку и даже с помощью подарков. Знают современную музыку и хобби, которые могут заинтересовать детей. Прислушиваются и симпатизируют проблемам детей. Стараются смягчить запретные барьеры для молодежи, постепенно вводя сексуальные темы в разговоры или показывая откровенные сексуальные материалы. Также могут оценивать детей, которых они встречают в сети, для будущих личных контактов.

Раздел «Современный Интернет»

200

Вернуться к таблице

Слайд 30

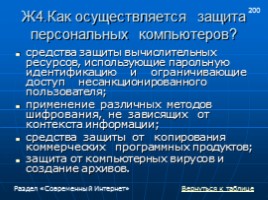

Ж4.Как осуществляется защита персональных компьютеров?

средства защиты вычислительных ресурсов, использующие парольную идентификацию и ограничивающие доступ несанкционированного пользователя; применение различных методов шифрования, не зависящих от контекста информации; средства защиты от копирования коммерческих программных продуктов; защита от компьютерных вирусов и создание архивов.

Раздел «Современный Интернет»

200

Вернуться к таблице

средства защиты вычислительных ресурсов, использующие парольную идентификацию и ограничивающие доступ несанкционированного пользователя; применение различных методов шифрования, не зависящих от контекста информации; средства защиты от копирования коммерческих программных продуктов; защита от компьютерных вирусов и создание архивов.

Раздел «Современный Интернет»

200

Вернуться к таблице

^ Наверх

X

Благодарим за оценку!

Мы будем признательны, если Вы так же поделитесь этой презентацией со своими друзьями и подписчиками.