Слайды и текст этой онлайн презентации

Слайд 1

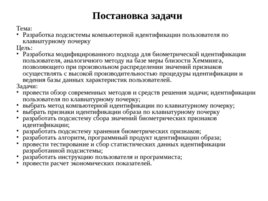

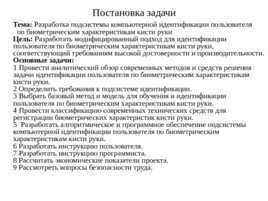

Постановка задачи Тема: Разработка подсистемы компьютерной идентификации пользователя по клавиатурному почерку Цель: Разработка модифицированного подхода для биометрической идентификации пользователя, аналогичного методу на базе меры близости Хемминга, позволяющего при произвольном распределении значений признаков осуществлять с высокой производительностью процедуры идентификации и ведения базы данных характеристик пользователей. Задачи: провести обзор современных методов и средств решения задачи; идентификации пользователя по клавиатурному почерку; выбрать метод компьютерной идентификации по клавиатурному почерку; выбрать признаки идентификации образа по клавиатурному почерку разработать подсистему сбора значений биометрических признаков идентификации; разработать подсистему хранения биометрических признаков; разработать алгоритм, программный продукт идентификации образа; провести тестирование и сбор статистических данных идентификации разработанной подсистемы; разработать инструкцию пользователя и программиста; провести расчет экономических показателей.

Слайд 2

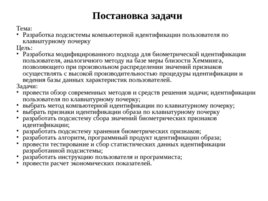

Классификация методов идентификации Методы идентификации пользователя по клавиатурному почерку Метод аутентификации пользователя по клавиатурному почерку на основе использования нейронных сетей, моделирующих области распределения эталонных образцов Группа методов получение вектора биометрических параметров при анализе клавиатурного почерка на основе конструирования временной функции набора с последующим разложением этой функции по ортогональным базисам Фурье и Хаара Метод аутентификации пользователя по клавиатурному почерку на основе контроля попадания вектора биометрических параметров в область распределения эталонных образцов По парольной фразе По свободному тексту Метод получение вектора Биометрических параметров при анализе клавиатурного почерка на основе прямых измерений параметров ввода

Слайд 3

Классификация и настройка клавиатур вычислительной техники По типу контактов Механические Пленочные Сенсорные По типу вычислительного устройства IBM PC карманные ПК портативные ПК По количеству клавиш XT - 83 клавиши AT- 84 клавиши Расширенная - 101/102 клавиши Настройка клавиатур . - Фильтрация ввода: можно настроить Windows на игнорирование кратковременных или повторных нажатий клавиш. - Экранная клавиатура: позволяет вводить данные с помощью указателя. - Залипание клавиш: настройки залипания клавиш позволяют нажать клавиши SHIFT, CTRL, ALT или и оставить их активными для использования сочетания клавиш при нажатии другой клавиши.

Слайд 4

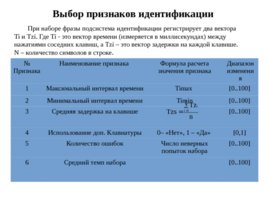

Выбор признаков идентификации № Признака Наименование признака Формула расчета значения признака Диапазон изменения 1 Максимальный интервал времени T imax 0..100 2 Минимальный интервал времени T imin 0..100 3 Средняя задержка на клавише 0..100 4 Использование доп. Клавиатуры 0 – «Нет» , 1 – «Да» 0 , 1 5 Количество ошибок Число неверных попыток набора 0..100 6 Средний темп набора 0..100 При наборе фразы подсистема идентификации регистрирует два вектора T i и T zi . Где T i - это вектор времени (измеряется в миллисекундах) между нажатиями соседних клавиш, а T zi – это вектор задержки на каждой клавише. N – количество символов в строке.

Слайд 5

7 Средний темп набора каждого слова 0..100 8 Средняя пауза между словами 0..100 9 Степень связанности, или дисперсия 0..100 10 Общий рисунок почерка 0..100 11 Использование Caps Lock 0 – «Нет» , 1 – «Да» 0..100 где T zi – задержка на i -ом символе ; n - число символов. T i - время набора i-того слова; k i - число символов в нем ; L - число слов в тексте.

Слайд 6

Структурная схема модели идентификации образа

Слайд 7

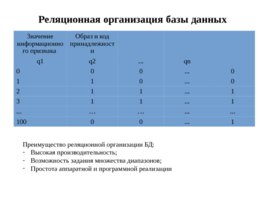

Реляционная организация базы данных Значение информационного признака Образ и код принадлежности q 1 q 2 ... qn 0 0 0 ... 0 1 1 0 ... 0 2 1 1 ... 1 3 1 1 ... 1 ... ... ... 100 0 0 ... 1 Преимущество реляционной организации БД: Высокая производительность; Возможность задания множества диапазонов; Простота аппаратной и программной реализации

Слайд 8

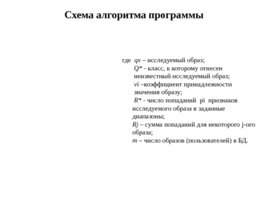

Схема алгоритма программы где qx – исследуемый образ; Q - класс, к которому отнесен неизвестный исследуемый образ; vi –коэффициент принадлежности значения образу; R - число попаданий pi признаков исследуемого образа в заданные диапазоны; Rj – сумма попаданий для некоторого j -ого образа; m – число образов (пользователей) в БД.

Слайд 9

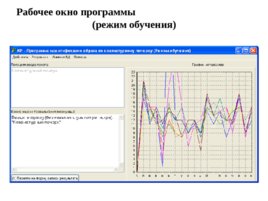

Рабочее окно программы

(режим обучения)

Слайд 10

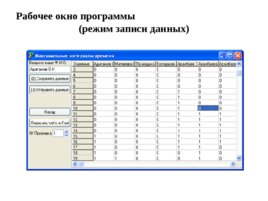

Рабочее окно программы

(режим записи данных)

Слайд 11

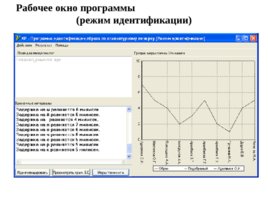

Рабочее окно программы

(режим идентификации)

Слайд 12

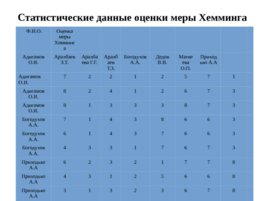

Статистические данные оценки меры Хемминга Ф. И. О. Оценка меры Хемминга Адигамов О. И. Аралбаев З. Т. Аралбаева Г. Г. Аралбаев Т. З. Богодухов А. А. Дедов В. В. Матвеева О. П. Приходько А. А Адигамов О. И. 7 2 2 1 2 5 7 1 Адигамов О. И. 8 2 4 1 2 6 7 3 Адигамов О. И. 8 1 3 3 3 8 7 3 Богодухов А. А. 7 1 4 3 8 6 6 3 Богодухов А. А. 6 1 4 3 7 6 6 3 Богодухов А. А. 4 3 3 1 7 6 7 3 Приходько А. А 6 2 3 2 1 7 7 8 Приходько А. А 4 3 1 2 5 6 6 8 Приходько А. А 3 1 3 2 3 6 7 8 Чечетка Н. А. 1 1 1 3 6 2 6 3 Чечетка Н. А. 3 1 1 3 4 3 7 4 Чечетка Н. А. 3 1 2 3 5 4 7 4

Слайд 13

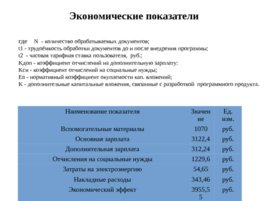

Экономические показатели где N - количество обрабатываемых документов; t1 - трудоёмкость обработки документов до и после внедрения программы; t2 - часовая тарифная ставка пользователя, руб.; K доп - коэффициент отчислений на дополнительную зарплату : K сн - коэффициент отчислений на социальные нужды; En - нормативный коэффициент окупаемости кап. вложений; K - дополнительные капитальные вложения, связанные с разработкой программного продукта. Наименование показателя Значение Ед. изм. Вспомогательные материалы 1070 руб. Основная зарплата 3122,4 руб. Дополнительная зарплата 312,24 руб. Отчисления на социальные нужды 1229,6 руб. Затраты на электроэнергию 54,65 руб. Накладные расходы 343,46 руб. Экономический эффект 3955,55 руб. Срок окупаемости 11,5 мес.

Разработка подсистемы компьютерной идентификации пользователя по биометрическим характеристикам кисти руки

Разработка подсистемы компьютерной идентификации пользователя по биометрическим характеристикам кисти руки Разработка аппаратно – программных средств идентификации пользователя по биометрическим характеристикам лица

Разработка аппаратно – программных средств идентификации пользователя по биометрическим характеристикам лица Разработка компьютерных игр

Разработка компьютерных игр Методическая разработка «Использование компьютерных технологий на уроках физической культуры»

Методическая разработка «Использование компьютерных технологий на уроках физической культуры» Разработка урока по химии в 10 классе по теме «Лекарства и здоровье человека»

Разработка урока по химии в 10 классе по теме «Лекарства и здоровье человека» Фракталы. В компьютерной графике

Фракталы. В компьютерной графике Компьютерная игра «Жизнь». Информационный проект

Компьютерная игра «Жизнь». Информационный проект